Использование удаленного рабочего стола

Используйте удаленный рабочий стол на устройстве с Windows, Android или iOS, чтобы дистанционно подключиться к компьютеру с Windows 10. Вот как настроить компьютер для разрешения удаленных подключений, а затем подключиться к настроенному компьютеру.

Примечание: В то время как сервер удаленного рабочего стола (например, компьютер, к которому вы подключаетесь) должен работать под управлением версии Windows Pro, клиентский компьютер (устройство, с которым вы подключаетесь) может работать под управлением любой версии Windows (Pro или Home). или даже другой операционной системы.

Включите удаленные подключения на компьютере, к которому требуется подключиться.

Убедитесь, что у вас установлена Windows 11 Pro. Чтобы проверить это, выберите Пуск и откройте Параметры . Затем в разделе Система , выберите О системе и в разделе Характеристики Windows найдите Выпуск. Сведения о том, как получить Windows 11 Pro, см. в статьеОбновление Windows Home до Windows Pro.

Когда будете готовы, нажмите Пуск и откройте Параметры . Затем в разделе Система выберите Удаленный рабочий стол, установите для параметра Удаленный рабочий стол значение Включить, затем выберите Подтвердить.

Запишите имя этого компьютера в поле Имя компьютера. Оно понадобится позже.

Используйте удаленный рабочий стол для подключения к настроенному компьютеру.

На локальном компьютере с Windows: В поле поиска на панели задач введите Подключение к удаленному рабочему столу и выберите Подключение к удаленному рабочему столу. В окне «Подключение к удаленному рабочему столу» введите имя компьютера, к которому необходимо подключиться (из шага 1), а затем нажмите кнопку Подключиться.

На устройстве с Windows, Android или iOS: Откройте приложение «Удаленный рабочий стол» (можно скачать бесплатно в Microsoft Store, Google Play и Mac App Store) и добавьте имя компьютера, к которому вы хотите подключиться (см. шаг 1). Выберите имя удаленного компьютера, которое вы добавили, и дождитесь завершения подключения.

Включите удаленные подключения на компьютере, к которому требуется подключиться.

Убедитесь, что у вас установлена Windows 10 Pro. Чтобы это проверить, перейдите в Пуск > Параметры > Система > О системе и найдите Выпуск. Сведения о том, как получить Windows 10 Pro, см. в статье Обновление Windows 10 Домашняя до Windows 10 Pro.

Когда будете готовы, выберите Пуск > Параметры > Система > Удаленный рабочий стол, и выберите Включить удаленный рабочий стол.

Запомните имя компьютера в разделе Как подключиться к этому ПК. Оно понадобится позже.

Используйте удаленный рабочий стол для подключения к настроенному компьютеру.

На локальном компьютере с Windows: В поле поиска на панели задач введите Подключение к удаленному рабочему столу и выберите Подключение к удаленному рабочему столу. В окне «Подключение к удаленному рабочему столу» введите имя компьютера, к которому необходимо подключиться (из шага 1), а затем нажмите кнопку Подключиться.

На устройстве с Windows, Android или iOS Откройте приложение «Удаленный рабочий стол» (можно скачать бесплатно в Microsoft Store, Google Play и Mac App Store) и добавьте имя компьютера, к которому вы хотите подключиться (см. шаг 1). Выберите имя удаленного компьютера, которое вы добавили, и дождитесь завершения подключения.

Мониторинг активности и статуса подключенных удаленных клиентов

Как посмотреть кто и когда подключался по RDP?

Или вариант из консоли:

get-eventlog -logname какойнужен | Export-Csv c:1.txt -Encoding UTF8

Send-MailMessage -to » admin@domain.ru» -from «admin@domain.ru » -Subject «pismo s logom» -Attachment «c:1.txt» -SmtpServer mail.domain.ru

Глянуть как зовется нужный лог можно: get-eventlog -list

2. для сервера W2003 SE R2 SP2

При включенном аудите, смотреть тут: в Security логах нужно смотреть записи с параметром Logon Type — 10 — это как раз событие Remote Access

А вот вам скрипт для автоматического логирования:

Я не могу это найти. Где это находится ?

Server Manager -> Diagnostics -> Event Viewer -> Applications ans Services Logs -> Microsoft -> Windows -> TerminalServices-LocalSessionManager -> Operational

У меня windows server 2012 r2

Server Manager это самое главное окно, а вот где остальной путь не знаю.

для Windows 2012

Server Manager -> tools -> Event Viewer -> Applications ans Services Logs -> Microsoft -> Windows -> TerminalServices-LocalSessionManager -> Operational

Мониторинг активности и состояния удаленных клиентов

В диспетчере серверов щелкните Средства и выберите пункт Управление удаленным доступом.

Щелкните отчеты , чтобы перейти к отчетам удаленного доступа в консоли управления удаленным доступом.

Щелкните состояние удаленного клиента , чтобы перейти к пользовательскому интерфейсу активности и состояния удаленных клиентов в консоли управления удаленным доступом.

Вы увидите список пользователей, подключенных к серверу удаленного доступа, и подробную статистику по ним. Щелкните первую строку в списке, соответствующую клиенту. При выборе строки на панели предварительного просмотра отображается активность удаленных пользователей.

Windows PowerShell эквивалентные команды

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования.

Статистику пользователя можно фильтровать на основе выбора критериев, используя поля в следующей таблице.

Новости IT

Slack начал удалять рабочие пространства некоторых российских компаний. Узнали, какие аналоги позволят сохранить корпоративные данные. — Читать дальше «Чем заменить Slack и другие ушедшие сервисы?»

Показываем PHP-библиотеку для парсинга (скрапинга) сайтов. Вы сможете забирать любую информацию со стороннего сайта и отправлять формы. — Читать дальше «Скрапинг с Goutte (crawler). Парсинг сайтов с использованием библиотеки Goutte»

Разработчик Noveo Егор дает пошаговую инструкцию, как избежать проблем запуска приложения .NET, SQL Server на разных средах. — Читать дальше «Как настроить работу .NET приложения, SQL Server, Flyway-миграций с помощью Docker, Docker Compose»

В России оказались заблокированы некоторые зарубежные сервисы. Спросили, может ли блокчейн защитить от блокировок. — Читать дальше «Как блокчейн может спасти ресурсы от блокировок?»

Разбираемся вместе, как написать смарт-контракт и отчеканить собственные NFT с использованием Hardhat и Ethereum. — Читать дальше «Написание смарт-контракта для NFT »

История подключения к удаленному рабочему столу

Кто в курсе как просмотреть историю

подключений к удаленному рабочему столу.

Принимающая сторона MS Server 2003 Ent.

подключение через стандартное RDP.

С уважением, Андрей

Понял. а что тут не понятного.

Интересует история/лог подключений по RDP протоколу

где его можно откопать в системе.

Подключение производилось с W7 -> 2003.

Как по мне то должны оставаться логи.

Где их искать.

Кто сталкивался.

в логах фиревола. Сначала находишь время и ИП, с которого установили ВПН. Потом по этому ИП и времени ищешь дивёртнутые натом пакеты вида ВНЕШНИЙ_ИП:какойтопорт <> ИП_РДП_СЕРВЕРА:3389

только это мало чем поможет. И, если у примеру сначала одним терминалом на сервер подключились, потом оотуда еще одним терминалом на другую машину, то ты этого не увидишь.

(4) логи фиревола, как ни странно, — на фиреволе.

Если дело было в пределах локальной сети, то в общем случае возможностей нет

(16) Мне не взломать, нужно.

Подключиться я могу. Где на 2003

можно просмотреть логи подключений?

В просмотре событий пусто.

Прочитать системный журнал и отфильтровать по событиям «Попытка удалённого доступа», «Регистрация в системе», «Завершение сеанса». Меж собой потом вязать события по времени, UID, SID.

Очень муторно, но реально. К сожалению, анализ даже получившейся в результате выборки нетривиален. В частности, фактически невозможно привязать сеансы к IP подключающегося (только к имени пользователя).

Впрочем, на крайний случай при учёте этих ограничений — вполне получается.

Ну, а на будущее — да, включить аудит. В журнале аудита информация станет накапливаться и более полная, и в более удобочитаемой форме.

ВНИМАНИЕ! Если вы потеряли окно ввода сообщения, нажмите Ctrl-F5 или Ctrl-R или кнопку «Обновить» в браузере.

Тема не обновлялась длительное время, и была помечена как архивная. Добавление сообщений невозможно.

Но вы можете создать новую ветку и вам обязательно ответят!

Каждый час на Волшебном форуме бывает более 2000 человек.

Как удалить историю RDP-соединений в Windows:

Очистить список истории rdp-подключений обычными средствами Windows не получится, придется вносить изменения в системный реестр.

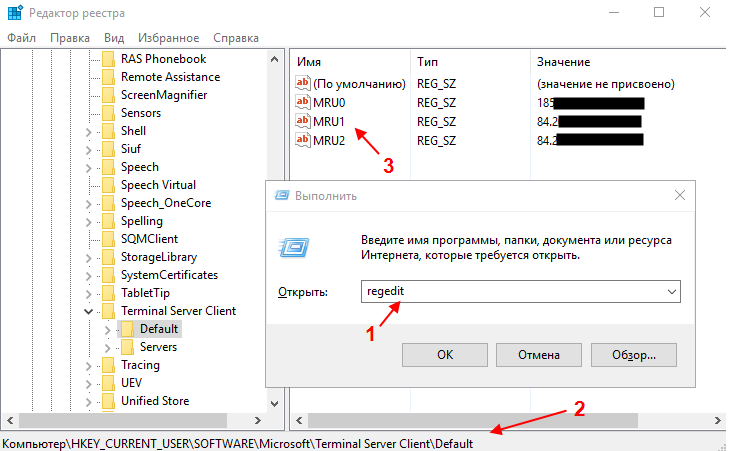

1. Откройте редактор реестра (команда: «regedit.exe») и перейдите в ветку

2. Нас интересуют два раздела: Default (хранит историю о 10 последних rdp-подключениях) и Servers (содержит список всех rdp-серверов и имен пользователей используемых ранее для входа).

3. Открываем раздел Default. Он содержится список 10 терминальных серверов, которые использовались последними (MRU – Most Recently Used). Имя (ip-адрес) терминального сервера хранится в значении ключа MRU*. Чтобы очистить историю последних rdp-соединений, выделите все ключи с именами MRU0-MRU9 , щелкните правой кнопкой мыши и выберите пункт Delete.

4. Перейдем в раздел Servers . В нем содержится список всех RDC (remote desktop client) соединений, которые когда либо устанавливались с данного компьютера. Если развернуть ветку с именем (ip-адресом) любого сервера, то в ключе UsernameHint (подсказка имени пользователя) можно увидеть имя пользователя, под которым осуществлялось rdp-соединение.

5. Чтобы очистить историю всех rdp-подключений и сохраненных имен пользователей, необходимо очистить содержимое ветки Servers.

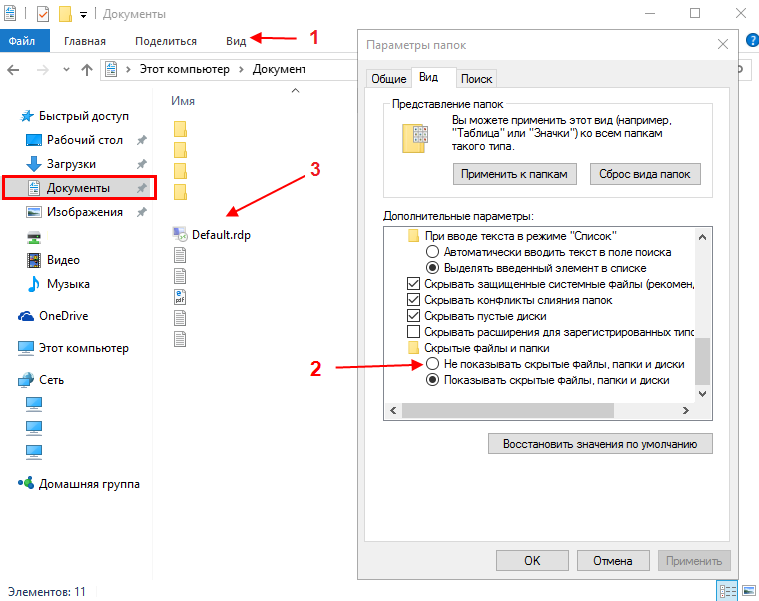

6. Помимо указанных веток в реестре, необходимо удалить дефолтное rdp-соединение (содержит информацию о самом последнем rdp-подключении), хранящееся в файле Default.rdp. Сам файл является скрытым и находится в каталоге Documents (Мои документы).

Данный метод протестирован и работает на всех версиях операционных систем windows начиная с 7 и до 10, а так же, на серверных системах с 2003 по 2016. В том случае если необходимо совсем отключить историю rdp, можно ограничить права системе на запись в данную ветку реестра (если вы не специалист, рекомендуем Вам этого не делать).

Популярное

Как подключиться к серверу через удаленный рабочий стол (RDP)

Подключение к удаленному рабочему столу производится с помощью RDP клиента. RDP (Remote Desktop Protocol) клиент установлен во всех ОС Windows.

просмотров: 361113

Как включить звук при работе через удаленный рабочий стол?

Если вы хотите, что бы при подключении через удаленный рабочий стол работал звук (т.е. звук, воспроизводимый на сервере переносился на ваш.

просмотров: 122360

Как копировать файлы на мой сервер через буфер обмена?

Копирование файлов между вашим компьютером и удаленным сервером производится через буфер обмена. Для того, что бы этот механизм работал, необходимо.

просмотров: 116943

Как узнать с каких IP заходили на мой сервер через удаленный рабочий стол (RDP)?

Информацию о том, с каких IP адресов осуществлялся вход на сервере через удаленный рабочий стол можно получить только в журнале самой ОС Windows:1.

просмотров: 72448

Как изменить разрешение удаленного рабочего стола

Для изменения разрешения экрана удаленного рабоченго стола необходимо в настройках подключения RDP произвести следующие действия:1. После запуска.

просмотров: 71240

Как узнать кто подключался удаленно к моему компьютеру?

Существуют различные способы, позволяющие определить кто за время вашего отсутствия входил или совершил попытку входа в ваш компьютер. Это кейлоггеры и другие шпионские программы. Они позволяют получить максимум сведений о действиях «незваного гостя» на вашем ПК. Но если вам не нужны возможности клавиатурного шпиона, воспользуйтесь функционалом самой Windows.

Операционная система позволяет решить массу проблем без установки дополнительных программ и возможность узнать кто пытался проникнуть в компьютер это только одна из множества ее полезных функций. Ранее мы уже делали материал о возможности создания папок-невидимок на рабочем столе.

Как выяснить — кто входил в компьютер без вашего ведома

- Отслеживание несанкционированных входов в Windows в журнале событий операционной системы

- Получение сведений о посетителях в момент загрузки системы

Мониторинг позволяет формировать отчет обо всех удачных и провальных попытках войти в систему. В логе могут сохраняться данные за неделю или месяц. Все зависит от выставленных настроек.

Благодаря второму инструменту вы будете получать сведения о том, в какое время посторонний предпринял попытку или проник в устройство во время каждой авторизации в операционной системе.

Существует два способа для активации этой функции.

Определились со способом защиты компьютера? Тогда приступим к разбору первого способа.

Активируем журнал событий

Сохранение информации о том, кто входил в компьютер возможно только после включения этой функции. Нажимаем WIN+R для активации редактора групповой политики.

В открывшемся окне пишем команду gpedit.msc, кликаем ОК.

Обратите внимание. Не во всех версиях Windows имеется такой инструмент. Если редактора групповой политики в вашей операционке нет, рекомендуем обновить ее до Professional или воспользоваться вторым инструментом.

В редакторе кликаем «Политика Локальный компьютер». Далее заходим в «Конфигурация компьютера», выбираем «Конфигурация Windows». Находим кнопку «Параметры безопасности», идем в «Локальные политики», открываем «Политика аудита», выбираем пункт «Аудит входа в систему».

Переходим в «Свойства», ставим галочки напротив параметров «Успех», «Отказ».

Включение этой функции позволит Windows записывать все попытки входа с указанием времени и имени пользователя. Чтобы посмотреть отчеты в журнале нажмите «WIN+R» и введите команду «eventvwr». Кликаем «Журналы Windows», выбираем «Безопасность».

Сориентироваться в огромном списке событий поможет фильтр по действиям.

Способ узнать кто посещал компьютер при загрузке Windows

Приступаем к запуску редактора реестра. В 7 и 8 версиях Windows делаем это выбрав «Выполнить» в меню «Пуск». В появившемся окне вводим «regedit».

В 10 версии Windows можно вызвать окно аналогичным способом или через поиск.

В каталоге реестра «System» нужно создать новый параметр.

Переименовываем его в «DisplayLastLogonInfo».

В поле «Значение» ставим 1 и сохраняем изменения.

В результате откроется окно для авторизации.

После введения пароля отобразится окно с подробной информацией о дате и времени последнего успешного входа в систему и данные обо всех попытках, потерпевших неудачу. Процесс загрузки системы после прочтения информации можно активировать, нажав «ОК».

Нужно отметить, что даже компьютеры, относящиеся к домену Active Directory, для входа на который используются доменные учетные записи, в случае локального включения политики смогут отобразить только информацию с локальными учетными записями. Чтобы получать сведения о доменных пользователях необходимо включение доменных групповых политик.

С помощью наших советов вы сможете правильно выставить настройки и всегда будете знать кто и когда заходил в ваш компьютер. Это очень пригодится если компьютером пользуется кто-то еще или если вы вынуждены оставлять его без присмотра.